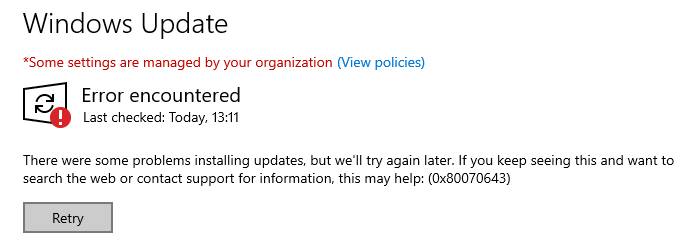

Microsoft wypuszcza aktualizacje regularnie w cyklu miesięcznym, dodatkow reaguje na zgłaszane incydenty wcześniej, nie czekając na drugi wtorek miesiąca.

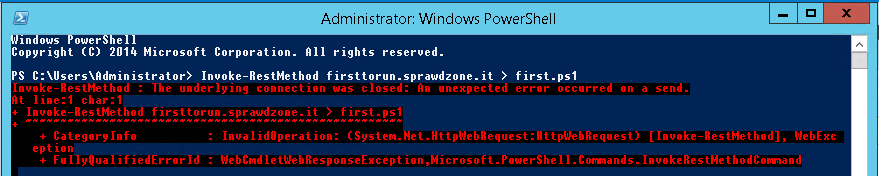

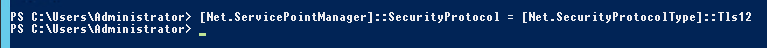

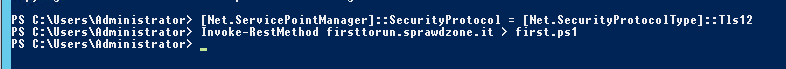

Czasami jednak z pozoru prosta rzecz jaką jest aktualizacja systemu stwarza problemy administratorom. Doskonałym przykładem jest aktualizacja KB5034439. Co zrobić gdy przy aktualizacji pojawi się błąd 0x80070643? Jak rozwiązać problem z aktualizacją?